Протокол BurgerSwap - REKT

Хакеры всерьез решили испортить нам эту неделю, в четвертый раз подавая одно и то же блюдо.

Возможно ли действительно устать от классики?

BurgerSwap стал следующим в удлиняющейся цепочке протоколов, ставших жертвой одной и той же атаки, из-за которой возникли проблемы в течение последних недель.

С момента обвала рынка этот тип эксплоита с обслуживанием на колесах стал вкусом месяца. И все же протоколы, похоже, не обращают никакого внимания на это слабое место в контракте. Это как если бы они приветствовали эти хаки с распростертыми объятиями, поворачивались спиной к прилавку и притворялись удивленными тем, что люди ушли, не заплатив.

Складывается впечатление, что даже в самой простой работе можно по-царски облажаться. BurgerSwap нужно было просто скопировать код UniSwap, и тем не менее в их заказе чего-то не хватало.

Этот вопрос необходимо было задать: была ли это халатность? Или что-то чуточку сомнительнее?

Вернемся к опрокинутым бургерам...

Примерно в 3 часа утра 28 мая (UTC+8), $7.2M было украдено из #BurgerSwap за всего 14 порций.

Воры смогли унести следующее:

- 4.4k WBNB ($1.6M)

- 22k BUSD ($22k)

- 2.5 ETH ($6.8k)

- 1.4M USDT ($1.4M)

- 432k BURGER ($3.2M)

- 142k xBURGER ($1M)

- 95k ROCKS

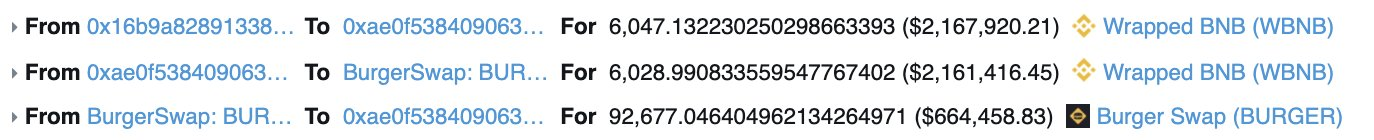

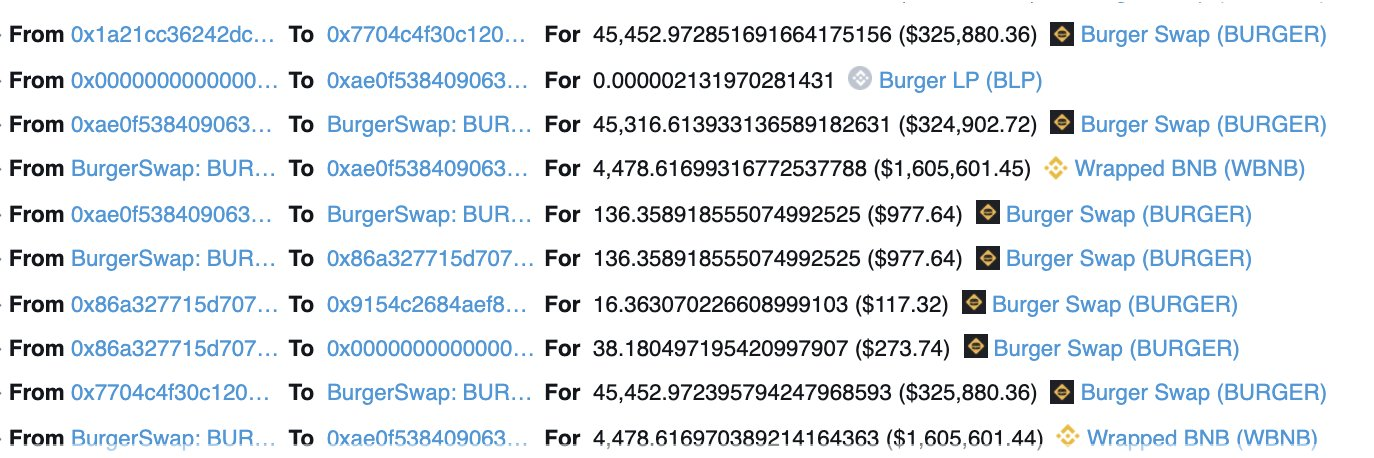

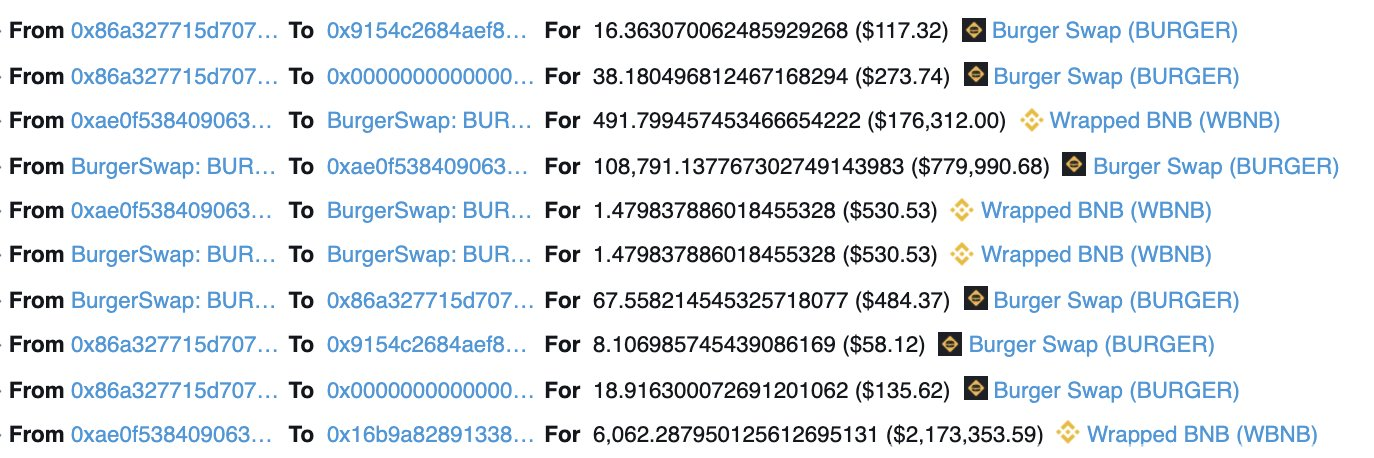

И каждая атака выглядела вот так:

-

Флэш-обмен 6k WBNB ($2M) на PancakeSwap.

-

Обмен практически всех WBNB на 92k BURGER на BurgerSwap.

-

Хакеры создали свою собственную фальшивую монету (не стандартный токен BEP-20) и сформировали новую торговую пару с $BURGER из 100 фальшивых токенов и 45k BURGER.

-

Затем 100 фальшивых токенов были обменены на 4.4k WBNB через пул из шага 3.

-

Затем хакер сделал еще один обмен с 45k BURGER на 4.4k WBNB.

-

В сумме атакующий получил 8.8k WBNB в двух последних шагах.

-

Обмен 493 WBNB на 108.7k BURGER на BurgerSwap.

-

Возмещение флэш-обмена.

Этот эксплоит стал возможным благодаря тому, что атакующий смог повторно войти и сделать второй обмен до того, как резервы, которые используются для вычисления количества токенов в обменах, были обновлены.

Хотя интересно, что это стало возможным из-за отсутствия проверки x*y=k. Которая присутствовала в оригинальном контракте univ2pair но, судя по всему, была убрана из этой версии.

Не похоже, что разработчики в BurgerSwap могли быть так неосторожны в своем коде, но тогда какой могла бы быть альтернативная версия? При отсутствующей проверке x*y>k любой может запустить обмен с любым размером вывода, заплатив всего одну единицу вводимого токена. Предложение прямиком из мак-комбо.

Количество хаков проектов на BSC, которые мы наблюдали за последние недели, выходит из ряда вон. Вся эта ситуация в целом до жути напоминает то, что происходило осенью прошлого года на ETH. Вызывающее разочарование специальное предложение, возвращения которого никто не хотел.

Никому не нравится, когда клиентов обманывают. Но становится все сложнее испытывать сочувствие к жуликоватым, копипастным предпринимателям, которые пытаются имитировать и нажиться на протестированном и проверенном временем рецепте, но им и дела нет до пользователей и они не проверяют качество ингредиентов для своих блюд, рискую здоровьем людей, с помощью которых они получают прибыль.

При этом, если вы едите в МакДэниэлс или Бургер Граф, разве вы хотя бы частично не несете ответственность за ваше несварение?

BurgerSwap заявили, что они в процессе составления подробного плана компенсации для своих пользователей. Приятное облегчение для многих, чьи желудки свело от всей этой ситуации.

REKT представляет собой общественную площадку для анонимных авторов. Мы не несём ответственность за выражаемые точки зрения или контент на этом веб-сайте.

Пожертвование (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

Дисклеймер:

REKT не несет никакой ответственности за любое содержание, размещенное на нашем Веб-сайте или имеющее какое-либо отношение к оказываемым нами Услугам, независимо от того, было ли оно опубликовано или создано Анонимным Автором нашего Веб-сайта или REKT. Не смотря на то, что мы устанавливаем правила поведения и нормы публикаций для Анонимных Авторов, мы не контролируем и не несем ответственность за содержание публикаций Анонимных Авторов, а также за то, чем делятся и что передают Авторы с помощью нашего Сайта и наших Сервисов, и не несем ответственность за любое оскорбительное, неуместное, непристойное, незаконное или спорное содержание, с которым вы можете столкнуться на нашем Веб-сайте и на наших Сервисах. REKT не несет ответственность за поведение, будь то онлайн или офлайн, любого пользователя нашего Веб-сайта или наших Сервисов.

Вам также понравится...

Протокол Raydium - REKT

В пятницу АММ-протокол Raydium на базе Solana потерял в общей сложности $4.4 миллиона в виде комиссий из пулов ликвидности. Будущее Solana пост-FTX кажется неопределенным...

Протокол Lodestar Finance - REKT

Протокол Lodestar Finance пополнил список жертв массовых рыночных манипуляций, от которых пострадали не только отдельные пользователи, но и протоколы во всей индустрии. Слив из займовых пулов 6.5 миллионов долларов вывел Lodestar на 77 строчку рейтинга.

Протоколы Ankr и Helio - REKT

18 квадриллионов долларов. Такова теоретическая стоимость 60 триллионов aBNBc, которые были вполне законно отчеканены в протоколе Ankr. К сожалению, это больше, чем ВВП всей планеты, и ликвидности aBNBc на столько не хватило бы, поэтому хакер скрылся с $5M.